Sé capaz de blindar tu información y la de tu empresa contra las amenazas informáticas y conoce los fundamentos del fascinante mundo de la ciberseguridad. En la actualidad el acceso a las bases de datos, a las redes de computadoras y la información en la nube es esencial para desempeñar gran parte de nuestras actividades cotidianas.

Class Deals by MOOC List - Click here and see EdX's Active Discounts, Deals, and Promo Codes.

En este sentido, todos los usuarios de dispositivos electrónicos estamos expuestos a diferentes tipos de ataques informáticos y cibernéticos. Es decir, nadie está exento de sufrir algún ciberataque, por lo que la ciberseguridad es trascendental para mitigar cualquier tipo de riesgo en nuestra vida.

Las implicaciones que sufren personas y organizaciones por los ataques informáticos pueden resultar catastróficas y con un alto costo tanto económico como en la imagen que proyecta un individuo o institución.

Es por esto y más que la seguridad informática se ha convertido en uno de los temas más relevantes de las últimas décadas; en este curso ponemos a tu disposición las bases y fundamentos de la seguridad informática con el fin de que utilices estos conocimientos para el bien de las organizaciones y el bien común en la sociedad, a través de la implementación de mejoras en los sistemas de telecomunicaciones.

This course is part of the Fundamentos de Ciberseguridad: Protección de Datos Professional Certificate.

What you'll learn

- Identificar el concepto de ‘ataque informático’.

- Reconocer los eventos históricos más relevantes relacionados con ataques cibernéticos para una valoración de su impacto.

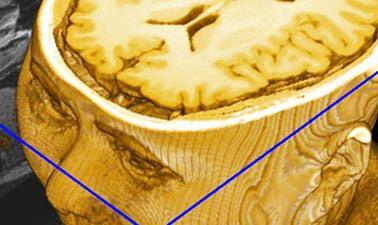

- Reconocer las vulnerabilidades de un sistema informático para la correcta implementación de medidas de protección.

- Aplicar buenas prácticas en informática para el adecuado uso de equipos computacionales en entornos cotidianos.

- Implementar acciones que permitan mejorar los protocolos de protección de datos en ambientes personales e institucionales.

Syllabus

Módulo 1. Virus

1.1 ¿Qué es un virus informático?

1.2 Clasificación de los virus

1.3 Los primeros virus y su evolución

1.4 Fundamentos para la protección de datos

Módulo 2. Ataques cibernéticos

2.1 Contexto de los ataques informáticos y cibernéticos

2.2 Ataques con Ransomware

2.3 Ataques cibernéticos y redes sociales

2.4 Ataques a las grandes corporaciones

Módulo 3. Claves para la seguridad informática

3.1 Hackers

3.2 Amenazas comunes

3.3 Sistemas de autenticación y autorización

3.4 Protección física y lógica

3.5 Políticas de seguridad

Módulo 4. Análisis de vulnerabilidades

4.1 Análisis de sitios web

4.2 Análisis de casos en ataques web

4.3 Ataques en infraestructura

4.4 Ingeniería social

Módulo 5. Selección de sistemas de seguridad

1 Identificación de activos. ¿Qué nos importa cuidar?

5.2 Evaluación de riesgos

5.3 Prioriza tu protección TI

5.4 Prevención y medidas de seguridad